Technisch organisatorische Maßnahmen (TOM): Leitfaden für DSGVO-Compliance

- TOM gewährleisten die Sicherheit personenbezogener Daten gemäß Art. 32 DSGVO und § 64 BDSG.

- 14 Kontrollbereiche umfassen Zugangs-, Zugriffs-, Speicher- und Eingabekontrollen sowie Verschlüsselung.

- Risikobasierte Dokumentation und regelmäßige Wirksamkeitsprüfung sind rechtlich verpflichtend.

- Bußgelder bis zu 10 Millionen Euro oder 2 % des Jahresumsatzes drohen bei Verstößen.

- Proliance 360 unterstützt Sie bei der Umsetzung, Dokumentation und kontinuierlichen Prüfung Ihrer TOM.

- Item A

- Item B

- Item C

Was sind technisch organisatorische Maßnahmen nach DSGVO?

Technisch organisatorische Maßnahmen (TOM) sind Schutzvorkehrungen, die Verantwortliche ergreifen müssen, um die Sicherheit personenbezogener Daten zu gewährleisten. Sie bilden das Kernstück des Datenschutzes durch Technikgestaltung (Privacy by Design) und datenschutzfreundliche Voreinstellungen (Privacy by Default).

Art. 32 DSGVO: Diese Maßnahmen schreibt die DSGVO vor

- Pseudonymisierung und Verschlüsselung personenbezogener Daten

- Dauerhafte Sicherstellung der Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit der Systeme

- Wiederherstellbarkeit der Daten nach einem technischen oder physischen Zwischenfall

- Verfahren zur regelmäßigen Überprüfung, Bewertung und Evaluierung der Wirksamkeit der TOM

Diese allgemeinen Anforderungen werden durch § 64 BDSG konkretisiert, der 14 spezifische Kontrollbereiche definiert.

Welche Zwecke erfüllen technisch organisatorische Maßnahmen?

TOM sollen sicherstellen, dass personenbezogene Daten dem neuesten Stand der Technik entsprechend geschützt werden. Die Maßnahmen müssen dabei risikobasiert ausgewählt werden – je sensibler die Daten, desto höher die Anforderungen.

Praxisbeispiel: Backup-Strategie als TOM

- Anforderung: Daten müssen nach einem technischen Zwischenfall wiederherstellbar sein.

- Umsetzung: Wenn Sie mit Festplatten arbeiten, benötigen Sie ein regelmäßiges Backup-System (z. B. 3-2-1-Regel: 3 Kopien auf 2 verschiedenen Medien, 1 extern).

- Risiko ohne TOM: Irreparabler Datenverlust nach Festplattenschaden, DSGVO-Verstoß, mögliches Bußgeld.

Diese Risikoanalyse ist der erste Schritt bei der TOM-Implementierung und unverzichtbar für eine angemessene Datensicherheit.

Die 14 Kontrollbereiche und Beispiele für TOM

§ 64 BDSG definiert konkret 14 Bereiche, in denen Unternehmen TOM umsetzen müssen. Nicht alle sind für jedes Unternehmen gleich relevant – entscheidend ist die individuelle Risikoanalyse.

Übersicht: Alle 14 TOM-Kontrollbereiche nach § 64 BDSG

💡 Wichtig: Es ist nicht notwendig, alle 14 Maßnahmen umzusetzen – aber Sie müssen mittels Risikoanalyse dokumentieren, welche für Ihr Unternehmen relevant sind.

Technisch organisatorische Maßnahmen bei Auftragsverarbeitung (AVV): Was muss beachtet werden?

Wenn Sie Dienstleister beauftragen, die in Ihrem Auftrag personenbezogene Daten verarbeiten (z. B. Cloud-Anbieter, Lohnbuchhaltung), sind Sie verpflichtet, einen Auftragsverarbeitungsvertrag (AVV) abzuschließen.

TOM-Anforderungen im AVV nach Art. 28 Abs. 3 DSGVO

Der AVV muss gemäß Art. 28 Abs. 3 DSGVO die technisch organisatorischen Maßnahmen des Auftragsverarbeiters konkret benennen. Sie als Verantwortlicher müssen:

✅ Die TOM des Dienstleisters vor Vertragsabschluss prüfen

✅ Sicherstellen, dass diese Ihrem Schutzniveau entsprechen

✅ Regelmäßig die Wirksamkeit der TOM kontrollieren (z. B. durch Audits)

Verknüpfung: Mehr zu rechtssicheren AV-Verträgen finden Sie in unserer AVV-Mustervorlage.

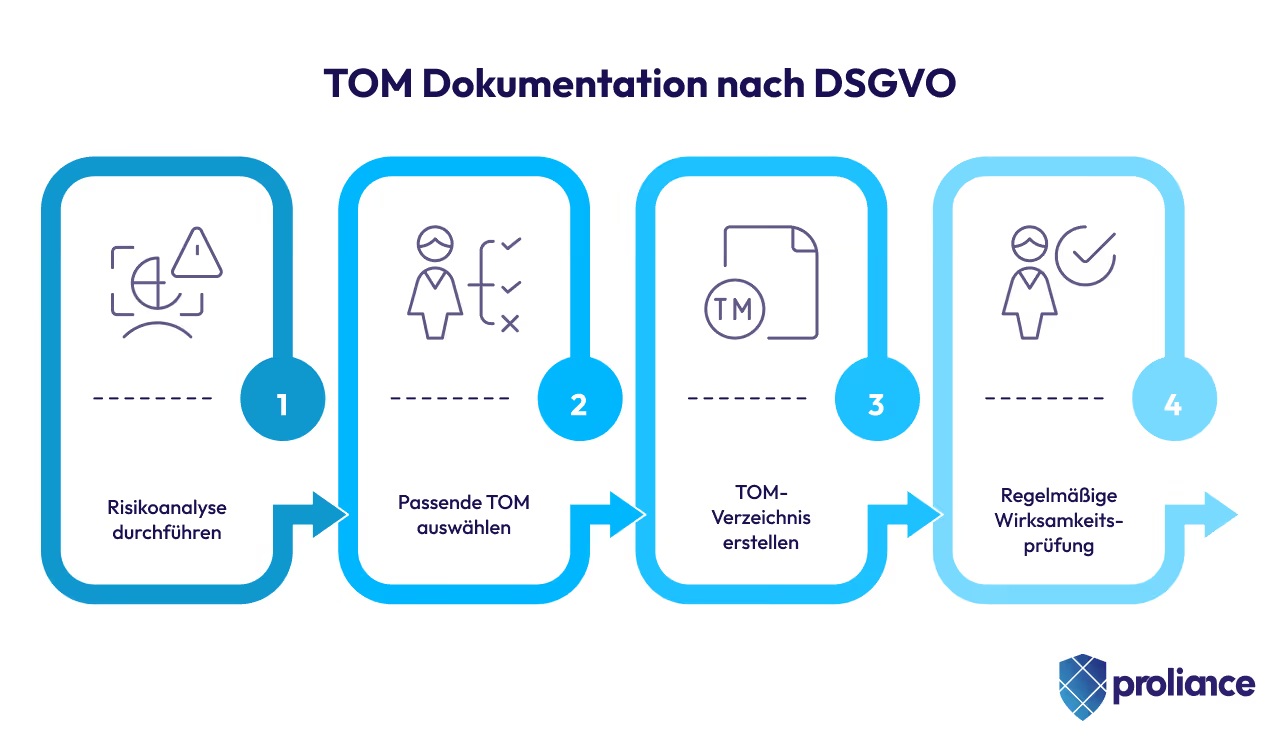

Wie dokumentiert man TOM DSGVO-konform? Schritt-für-Schritt-Anleitung

Die DSGVO verlangt nicht nur die Umsetzung von TOM, sondern auch deren lückenlose Dokumentation. So gehen Sie vor:

Schritt 1: Risikoanalyse durchführen

- Identifizieren Sie alle Verarbeitungstätigkeiten (Verzeichnis nach Art. 30 DSGVO)

- Bewerten Sie das Risiko für die Rechte und Freiheiten betroffener Personen

- Bestimmen Sie das erforderliche Schutzniveau

Schritt 2: Passende TOM auswählen

- Wählen Sie für jede Verarbeitungstätigkeit passende Maßnahmen aus den 14 Kontrollbereichen

- Berücksichtigen Sie Stand der Technik, Kosten und Eintrittswahrscheinlichkeit

Schritt 3: TOM-Verzeichnis erstellen und Umsetzung dokumentieren

- Erstellen Sie ein TOM-Verzeichnis mit konkreten Maßnahmen

- Benennen Sie Verantwortliche für jede Maßnahme

- Dokumentieren Sie Zeitpunkte der Implementierung

Schritt 4: Regelmäßige Wirksamkeitsprüfung

- Prüfen Sie mindestens jährlich die Wirksamkeit Ihrer TOM

- Passen Sie Maßnahmen an neue Risiken oder Technologien an

- Dokumentieren Sie alle Änderungen

💡 Tipp: Nutzen Sie standardisierte Vorlagen, um die Dokumentation zu vereinfachen und Fehler zu vermeiden.

Technisch organisatorische Maßnahmen für Homeoffice und Remote Work

Die zunehmende Verbreitung von Homeoffice stellt besondere Anforderungen an technisch organisatorische Maßnahmen. Typische Risiken:

❌ Zugriff Dritter auf Unternehmensgeräte

❌ Unsichere WLAN-Verbindungen

❌ Fehlende physische Zugangskontrollen

Die 5 wichtigsten TOM-Maßnahmen für mobiles Arbeiten

TOM vs. ISMS: Wo liegt der Unterschied?

Viele Unternehmen fragen sich: Sind TOM nicht dasselbe wie ein Informationssicherheits-Managementsystem (ISMS) nach ISO 27001?

Die wichtigsten Unterschiede zwischen TOM und ISMS

💡 Synergien nutzen: Ein bestehendes ISMS deckt viele TOM-Anforderungen bereits ab. Datenschutzspezifische Maßnahmen (z. B. Betroffenenrechte, Zweckbindung) müssen jedoch ergänzt werden.

Welche Strafen drohen bei TOM-Verstößen?

Während bei anderen DSGVO-Verstößen maximal 300.000 Euro Bußgeld drohen, können TOM-Verstöße deutlich teurer werden:

Bußgeldrahmen nach Art. 83 Abs. 4 DSGVO:

- Bis zu 10 Millionen Euro oder

- 2 % des weltweiten Jahresumsatzes (je nachdem, was höher ist)

Typische TOM-Verstöße mit Bußgeld-Risiko

❌ Fehlende oder unzureichende TOM

❌ Keine Risikoanalyse durchgeführt

❌ Unzureichende Dokumentation

❌ Keine regelmäßige Überprüfung der Wirksamkeit

Praxisbeispiel: Bußgeld wegen fehlender Verschlüsselung

Beispiel: Ein Unternehmen speichert Kundendaten unverschlüsselt und ohne Zugriffskontrolle. Nach einem Hackerangriff werden die Daten öffentlich. Neben dem Reputationsschaden droht ein hohes Bußgeld wegen Verstoß gegen Art. 32 DSGVO.

💡 Wichtig: Die Aufsichtsbehörden prüfen nicht nur, ob TOM existieren, sondern auch, ob diese angemessen und wirksam sind.

Fazit: TOM sind das Fundament der DSGVO-Compliance

Technisch organisatorische Maßnahmen sind keine Option, sondern gesetzliche Pflicht. Sie schützen nicht nur personenbezogene Daten, sondern auch Ihr Unternehmen vor Bußgeldern, Haftungsrisiken und Reputationsschäden.

Die 4 wichtigsten Schritte zur TOM-Umsetzung

- Risikobewertung durchführen

- Passende TOM aus den 14 Kontrollbereichen auswählen

- Lückenlos dokumentieren (TOM-Verzeichnis, Prüfprotokolle)

- Regelmäßig überprüfen und anpassen

Mit der richtigen Strategie und den passenden Tools setzen Sie TOM effizient um – und schaffen eine solide Grundlage für dauerhaften Datenschutz.

Sie haben noch Fragen? Wir haben die Antworten

TOM sind durch die DSGVO vorgeschriebene Maßnahmen für die Sicherheit von personenbezogenen Daten, wie z.B. Zugangskontrollen zu einem Gebäude oder Auftragskontrollen wie AV-Verträge.

TOM müssen von Unternehmen, die personenbezogene Daten erheben, verarbeiten oder speichern, angewandt werden. Die Größe des Unternehmens spielt dabei keine Rolle.

Technische und organisatorische Maßnahmen (TOM) sollen helfen, den Schutz personenbezogener Daten sicherzustellen. Es handelt sich dabei um Schutzvorrichtungen für verschiedene Unternehmensbereiche, die mit sensiblen Daten arbeiten. Ein Beispiel für TOM sind Zutrittskontrollen zum Serverraum oder der Einsatz von Firewalls und Backups.

TOM sollen personenbezogene Daten, die von Unternehmen erhoben, verarbeitet und gespeichert werden, auf bestmögliche Weise schützen. Vor allem der Zugriff unberechtigter Dritter, die Änderung der Daten sowie deren Schutz vor unbefugter Kopie oder Löschung sind dabei zentrale Punkte.

Technische und organisatorische Maßnahmen umfassen z.B. Zugangskontrollen sowie Weitergabe- und Eingabekontrollen. All diese Maßnahmen zielen darauf ab, dass unbefugte Dritte keinen Zugang zu Datenverarbeitungsanlagen wie einem Serverraum erlangen können. Weitere TOM sind darüber hinaus die Verwendung von Dateiverschlüsselungen, Firewalls, Virenschutzprogrammen oder Backups. All diese Maßnahmen müssen immer nach dem neusten Stand der Technik umgesetzt werden.

Sie haben noch Fragen zum Thema? Lassen Sie sich jetzt kostenlos von unseren Expertinnen und Experten beraten.

Zu unseren mehr als 2.500 Kunden zählen Start-ups, mittlere Unternehmen und Unternehmensgruppen aus nahezu allen Branchen.